はじめに

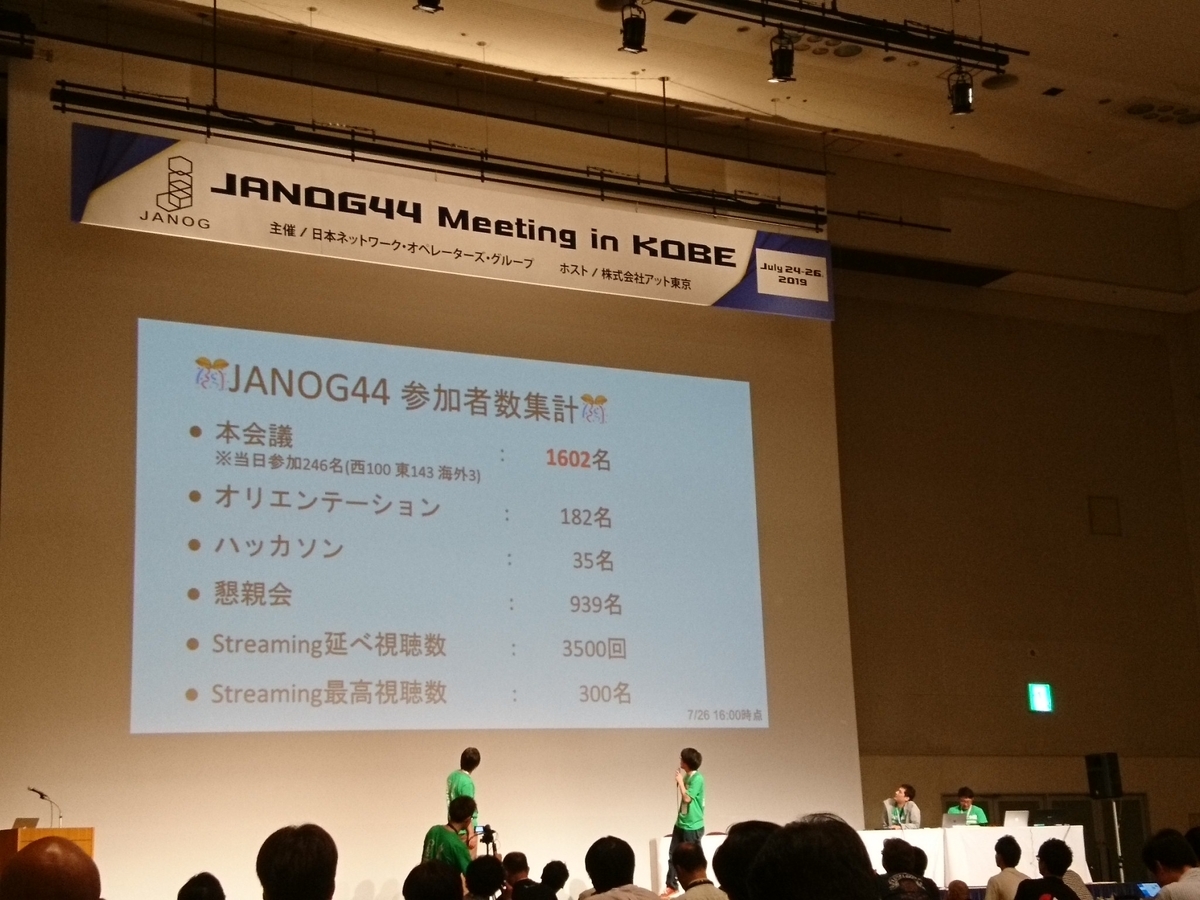

2019/07/24-26 に兵庫県神戸市の神戸国際展示場で開催された JANOG44 Meeting in Kobe に参加、登壇してきました。

本ブログでは、2回に分けてレポートします。

- その1 参加編(本記事)

- その2 登壇編 ここからはじめよう、運用自動化

その1である本記事では、参加した本会議の各プログラムの一覧と、いくつかピックアップして感じたことなどをまとめます。

togetter

@goto_ipv6 さん ありがとうございます

- JANOG44 Meeting Day 1 #janog - Togetter

- JANOG44 Meeting Day 2 午前 #janog - Togetter

- JANOG44 Meeting Day 2 午後 #janog - Togetter

- JANOG44 Meeting Day 3 午前 #janog - Togetter

- JANOG44 Meeting Day 3 午後 #janog - Togetter

■ 参加したプログラム一覧

「★」は本記事ピックアップ対象のプログラムです。

Day1

- 開会宣言・会場諸注意

- 日本のインターネットは本当にロバストになったのか

- IS-ISはじめの一歩 0から1へ ★

- 初心者歓迎! Light Lighting Talk大会 ★(うち1LT)

- SD-WAN BoF

Day2

- JANOGアップデート & オープンマイク

- ネットワークCIパイプラインの構築 ★

- [LT] k8sを使ってレガシーなネットワークの運用自動化を始めました

- [LT] 屋外インフラの保守・点検は重要です

- [LT] 400G時代のIPネットワーク屋も知っとくと役立つストレージネットワーキング

- [LT] JupyterNotebook+Ansibleを使った作業手順書自動生成

- [LT] 運用自動化に「失敗」しちゃった ★

- エンタープライズ向けクラウドのSDN基盤の安定化への挑戦

- Tungsten Fabricを用いたサービスチェイニングを試してみた ~クラウドサービスで提供できる機能とは?

- [野良BoF] 運用自動化、どこからはじめる? (登壇編の記事で紹介)

Day3

- 隠れトラヒック ★

- JANOG44ハッカソンWrap-up & Winner ★

- ここからはじめよう、運用自動化(登壇編の記事で紹介)

- 運用のプロセスを1つにすっきりまとめたい

- Next Data Center Networking with SRv6

- オープンソースソフトウェアを活用してDisaggregated Routerを"1"から開発した話

- 閉会宣言・次回開催予告

■ IS-ISはじめの一歩 0から1へ

概要

発表者

資料

togetter まとめ

- JANOG44 Meeting Day 1 #janog - Togetter

- 2019-07-24 15:48:26 のツイート以降

気づき・感想

意外と使われている

IS-IS は、ネットワークを勉強しはじめの頃は「あまり使われていないけど勉強の過程でよく出てくるプロトコル」の代表のように捉えていました。しかし近年、アンダーレイのネットワークとして意識/無意識に関わらず使われていることを知って、興味が出て聞きました。

日本ではIGPにOSPFを利用するケースが多いが、海外(アメリカ)ではIS-ISの利用も多いそうです。

Level2? Layer2?

IS-IS では、エリアの範囲を示すものとして、Level1、Level2 といった概念があるそうです。省略すると L1、L2 です。うっかりすると、Layer2 と Level2 を勘違いしてしまいそうと思いました。

MTU不一致の検出

Hello のパケットは、MTU最大までPaddingすることによって、Helloの時点でMTU不一致を検出することができるそうです。

知らないルーティングプロトコルの設計思想や、仕組みを知るのは面白いです。

■ Jupyter Notebookの拡張機能を使ってリモート機器にSSHして作業する

概要

初心者歓迎! Light Lightning Talk大会 :: janog44

発表者

- 上野 優 さん (株式会社富士通研究所)

資料

togetter まとめ

- JANOG44 Meeting Day 1 #janog - Togetter

- 2019-07-24 16:34:02 のツイート以降

気づき・感想

SSH Kernel を作った

通常通りJupyter Notebook 内で ssh コマンドを実行すると、都度接続を繰り返すため動作が遅い。これを解決するために、セッションを共有する SSH Lernerl を作ったそうです。ちょっと試すだけではあまり困らない困りごとを解決したという取り組みの共有は良いなと思いました。

運用への適用例が増える Jupyter Notebook

Jupyter Notebook を利用した「動く手順書」の手法である LC4RI(Literate Computing for Reproducible Infrastructure) を私が初めて知ったのは、たしか NetOpsCoding#5 × ネットワークプログラマビリティ勉強会#13です。 JANOG41 でもネットワーク運用自動化BoFで紹介がありました。 適用する事例が徐々に増えてきた用に感じます。

■ ネットワークCIパイプラインの構築

概要

発表者

資料

togetter まとめ

- JANOG44 Meeting Day 2 午前 #janog - Togetter

- 2019-07-25 10:55:51 のツイート以降

気づき・感想

夢が膨らむ構成

元ネタとなっているブログ「Network CI/CD Part 3 – Building a network CI pipeline with Gitlab, Ansible, cEOS, Robot Framework and Batfish」を始めて見たときは、なかなかの衝撃でした。コンテナのNOSがあること、Batfish が対応していること、などいくつか条件はありますが、夢が膨らみます。

一方で、この仕組みで何をどこまで担保できるのか、できないのかというのはおさえておくべきポイントだと思いました。

OSSツールの継続性と内製コードについて

質疑応答の中で、OSSの継続性に関する話題が話題がありました。 確かに利用しているOSSのツールがメンテナンスされなくなってしまったら、という不安はあります。自らコミットしていたとしても、それだけではまかないきれない規模のものもあると思います。 一方で、自組織内でコードを書いていく分には、比較的コントロールができるので、先のような心配は少ないと思います。 とはいえ、内製でコードを書いている場合も何らかのライブラリを利用していると思います。例えば、SSH接続であれば Paramiko など。そういうったライブラリの継続性は、ツール類に比べるとあまり気にしない気がしています。

ここの本質的な違いは何でしょうか。規模の大小でしょうか、それともツール/ライブラリ、でしょうか。もう少し考えてみたいと思います。

■ 運用自動化に「失敗」しちゃった

概要

発表者

- 後藤 芳和 さん (株式会社リコー)

資料

togetter まとめ

- JANOG44 Meeting Day 2 午前 #janog - Togetter

- 2019-07-25 12:04:23 のツイート以降

気づき・感想

人を減らされてしまった

自動化しても人が不要になることはなく、より高い価値を出すために人は引き続き必要になります。 今回は「チーム内」の改善活動として自動化をしたため、トップに真意が伝わらず、単に工数削減できたという理由で人が減らされてしまったというお話。(かなり私なりに噛み砕いています)

「なぜやるのか」の価値観をさまざまな方向で共有する難しいですね。

このような失敗談は発表するのが難しいと思いますので、とても貴重なお話が聞けたと思います。

■ JANOG44ハッカソンWrap-up & Winner

概要

JANOG44 ハッカソン Wrap-up & Winner :: janog44

発表者

- 黒河内 倫 さん(JANOG44ハッカソン運営委員長 / シスコシステムズ合同会社)

- 土屋 太二 さん(JANOG44ハッカソン運営委員長 / Fastly K.K.)

- JANOG44ハッカソン優勝チーム

資料

togetter まとめ

- JANOG44 Meeting Day 3 午前 #janog - Togetter

- 2019-07-26 10:47:17 のツイート以降

気づき・感想

ハッカソンとは

JANOG42、JANOG43 と続いてきた JANOG ハッカソン。ネットワークの運用に関する自動化や可視化に関するテーマを各自が持ち込んで、チームで当日に作るイベントです。当日に成果発表、投票が行われて優勝チームが決めます。

全7テーマ

当日各チームが取り組んだテーマは以下の通り、様々だったようです。

- AWSとNotebookを使った検証自動化

- 自動資産管理棚卸ツール

- マルチCDNにおける運用ツール

- pcapファイル解析手法䛾改善と可視化

- ChatOpsによるトラブルシュート

- テレメトリによるTraffic䛾可視化

- NW構築䛾工程を全自動化する

優勝チームのテーマは「自動資産管理棚卸ツール」

優勝チームのテーマは「自動資産管理棚卸ツール」でした。おそらく手動では気の乗らない作業であり、かつ、ネットワーク機器へのアクセスは Read のみで安全なので、テーマとしてとても良いと思いました。

技術的には、Ansibleの nmap inventory plugin を利用して、自動的にネットワーク機器を見つけてくる点が興味深かったです。

相変わらず好評

参加者とスタッフによるアンケートでは、「とても良かった」「良かった」で100%、という高い評価だったようです。今回は、Day1 の午前から開催し、午後からはプログラムの裏となってしまうにもかかわらず、25人が参加されたそうです。

普段の業務とは違った環境で、好きなテーマに集中して取り組めるという素敵なイベントだと思います。私も前回の JANOG43 では私もスタッフ兼参加者として関わせていただきましたが、おすすめです。

■ 隠れトラヒック

概要

発表者

- 松崎 吉伸 さん(株式会社インターネットイニシアティブ)

資料

togetter まとめ

- JANOG44 Meeting Day 3 午前 #janog - Togetter

- 2019-07-26 10:00:40 のツイート以降

気づき・感想

意外なトラヒック

CDNによるコンテンツ配信制御や、接続性など複雑になったりすることがトラヒックの隠れ要因となるそうです。

なかでも個人的に興味深かったのは、携帯のアラームに関するトラヒックです。アラームで携帯がアクティブな状態になると、裏でいろいろ通信が始まる。アラームを鳴らす前に時刻が合っているか確認ある。 なので、多くの人がアラームを鳴らす時間帯にトラヒックが増えるとのことです。

■ 参加編のまとめ

特に印象的だったプログラムをいくつかとりあげました。他にも、見れなかったプログラムがありましたので、アーカイブが公開されたらチェックしたいと思います。 www.janog.gr.jp

[2019/07/30追記] 各プログラムの詳細ページでアーカイブ配信がはじまりました。2019/9/2(月)の正午頃までの限定公開です。

JANOGは 41から参加させていただいています。参加して、様々な情報にふれ、様々な人たち触れるするたびに、私のエンジニア人生はコミュニティに支えてられているのだなと感じます。

ホストの株式会社アット東京様、協賛各社様、スタッフみなさま、登壇者みなさま、ありがとうございました!

おまけ